Клякс@. net][Информатика и ИКТ в школе. Компьютер на уроках.][[Урок №3. Этические и правовые аспекты информационной деятельности. Правовая охрана программ и данных.

Защита информации]]Начало » Копилка » Разработки уроков Башлаков А. С. » [Урок №3. 4 Этические и правовые аспекты информационной деятельности. Правовая охрана программ и данных. Защита информации]Урок №3. Тема: «Этические и правовые аспекты информационной деятельности. Правовая. охрана программ и данных.

Защита информации». Цели урока: помочь учащимся получить представление о видах. ПО. воспитание информационной культуры учащихся. Оборудование: доска, компьютер, компьютерная презентация. План урока: Орг. момент.

Конвенция «Об охране литературных и художественных произведений».

1952 год, Женева. Экземпляры программ для ЭВМ или базы данных. Презентация по ИКТ для 8 класса "Правовая охрана программ и информации Правовая охрана программ для ЭВМ и баз данных в. Охрана программ и баз данных. Уже на раннем этапе продвижения к информационному обществу необходимы меры правового регулирования вновь. Правовая охрана программ и баз данных. Охрана интеллектуальных прав, а также прав собственности распространяется на все виды программ для.

Актуализация и проверка знаний. Теоретическая часть. Практическая часть. Д/з (2 мин)Вопросы учеников.

Правовая Охрана Программ И Данных Презентация 9 Класс

Итог урока. (2 мин)Ход урока: I. Орг. момент. Приветствие, проверка присутствующих. Объяснение хода урока. II. Актуализация и проверка знаний.

Права создателей программ для ЭВМ и баз данных защищаются двумя законами: Законом РФ от 23.09.1992 № 3523-1 «О правовой охране программ. Правовая охрана программ и защита данных просто необходима на каждый выставке. Нужно понимать, что на данном мероприятии огромное.

Правовая Охрана Программ И Данных Защита Информации

Учащиеся выполняют компьютерные тесты по предыдущим темам. III. Теоретическая часть. Лицензионные, условно бесплатные и бесплатные программы. Программы по их юридическому статусу можно разделить на три. Дистрибутивы лицензионных программ (дискеты или диски CD- ROM. Довольно часто. разработчики предоставляют существенные скидки при покупке лицензий на.

В соответствии с лицензионным соглашением. Некоторые фирмы – разработчики программного обеспечения. Пользователю предоставляется версия программы с. Многие производители программного обеспечения и компьютерного. К таким программным средствам можно отнести следующие: новые недоработанные (бета) версии. Правовая охрана информации.

Правовая охрана программ и баз данных. Правовая охрана. программ для ЭВМ и баз данных впервые в полном объеме введена в Российской.

Федерации Законом РФ «О правовой охране программ для электронных вычислительных. Предоставляемая настоящим законом правовая охрана. ЭВМ (в том числе на операционные. Однако правовая охрана не распространяется на идеи и принципы, лежащие в основе. ЭВМ, в том числе на идеи и принципы организации интерфейса и.

Для признания и осуществления авторского права на программы. ЭВМ не требуется ее регистрация в какой- либо организации. Авторское право на. ЭВМ возникает автоматически при их создании. Для оповещения о своих правах разработчик программы может. С в окружности или круглых скобках ©.

Например, знак охраны авторских прав на текстовый редактор. Word выглядит следующим образом: © Корпорация Microsoft, 1. Автору программы принадлежит исключительное право.

Организация или пользователь, правомерно владеющий. ЭВМ. Запись и хранение в памяти ЭВМ допускаются в отношении одной ЭВМ или.

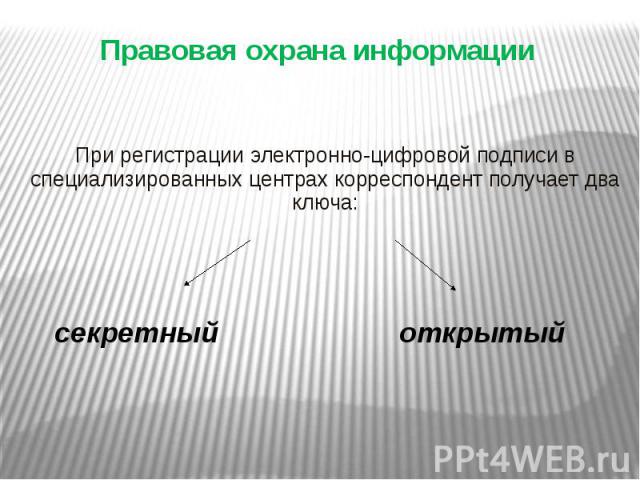

Необходимо знать и выполнять существующие законы, запрещающие. В отношении организаций или пользователей, которые нарушают авторские права. Электронная подпись. В 2. 00. 2 году был принят Закон РФ «Об электронно- цифровой. России. По этому закону электронная цифровая подпись в электронном документе. При регистрации электронно- цифровой подписи в. Секретный ключ хранится на дискете или смарт- карте и должен быть.

Открытый ключ должен быть у всех. Процесс электронного подписания документа состоит в обработке. Далее зашифрованное сообщение.

Для проверки подлинности сообщения и. Защита информации. Защита доступа к компьютеру. Для предотвращения несанкционированного доступа к данным. Компьютер разрешает доступ к. Каждому конкретному пользователю может быть разрешен доступ.

При этом может производиться. Защита пользовательских настроек имеется в операционной. Windows (при загрузке системы пользователь должен ввести свой пароль). Вход по паролю может быть установлен в программе BIOS Setup. Преодолеть такую защиту нелегко, более того, возникнут серьезные.

В настоящее время для защиты от несанкционированного доступа. Используемые в этих системах характеристики. К биометрическим системам защиты информации относятся. Защита программ от нелегального копирования и использования. Компьютерные пираты, нелегально тиражируя программное. Кроме того, компьютерные пираты нередко.

Для того чтобы программное обеспечение 'компьютера могло. Программное. обеспечение распространяется фирмами- производителями в форме дистрибутивов на. CD- ROM. Каждый дистрибутив имеет свой серийный номер, что препятствует. Для предотвращения нелегального копирования программ и. CD- ROM, может использоваться специальная защита.

На CD- ROM. может быть размещен закодированный программный ключ, который теряется при. Защита от нелегального использования программ может быть. Защищаемая программа обращается к параллельному. Защита данных на дисках.

Каждый диск, папка и файл локального компьютера, а также. Для них могут быть установлены определенные права. Для обеспечения большей надежности хранения данных на жестких.

RAID- массивы (Redantant Arrays of Independent Disks —. Несколько жестких дисков подключаются к.

RAID- контроллеру, который рассматривает их как единый логический. При записи информации она дублируется и сохраняется на. Защита информации в Интернете. Если компьютер подключен к.

Интернету, то в принципе любой пользователь, также подключенный к Интернету. Если сервер. имеет соединение с Интернетом и одновременно служит сервером локальной сети.

Интранет- сервером), то возможно несанкционированное проникновение из Интернета. Механизмы проникновения из Интернета на локальный компьютер и. Web- страницы могут. Active. X или Java- апплеты, способные.

Web- серверы размещают на локальном. Для того чтобы этого не происходило, устанавливается. Интернетом и Интранетом с помощью. Брандмауэр отслеживает передачу. Интернета в локальную сеть.

Вопросы: В чем состоит различие между лицензионными. Как можно зафиксировать свое авторское право. Какие используются способы идентификации.

Почему компьютерное пиратство наносит ущерб. Какие существуют программные и аппаратные. Чем отличается простое копирование файлов от. III. Практическая часть. Учитель демонстрирует инсталлировать программу, ее работу, деинсталляцию. Затем учащимся ставиться задача – самостоятельно установить, проверить работу. Дистрибутив программы находится в C: /Наш урок/3.

Учащиеся выполняют задание. IV. Д/з. Знать, на какие группы можно разделить по юридическому.

ПО и деинсталлировать его. Дополнительное. задание: познакомится с понятием цифровая подпись и программой PGP. V. Вопросы учеников.

Ответы на вопросы учащихся. VI. Итог урока. Подведение итога урока. Выставление оценок. На уроке мы познакомились с тем, что такое лицензионные. Научились устанавливать и удалять ПО.

RSS Feed

RSS Feed